Собственно, вчерашний закон о регистрации блогеров вызвал очень много обсуждений, и все хотят знать к чему это все приведет.

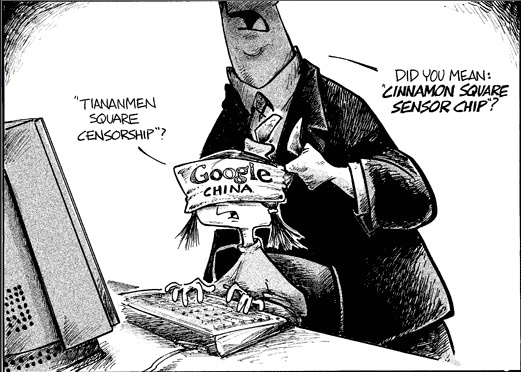

А так как под боком есть страна, в которой все эти механизмы давно используются, то для того, чтобы понять, к чему все это приведет в России, достаточно посмотреть на Китай — это и будет ответ.

Итак, кому интересно, что нельзя и что можно писать в китайском интернете, добро пожаловать под кат.

Читать полностью »

Рубрика «информационная безопасность» - 698

Регулирование Интернет-СМИ в КНР

2014-08-01 в 15:29, admin, рубрики: Законодательство и IT-бизнес, информационная безопасность, китай, цензураБезопасное развертывание ElasticSearch сервера

2014-08-01 в 10:17, admin, рубрики: deployment, docker, dokku, elasticsearch, likeastore, security, Блог компании Likeastore, информационная безопасность, Поисковые машины и технологииПосле успешного перехода c MongoDB полнотекстового поиска на ElasticSearch, мы успели запустить несколько новых сервисов работающих на Elastic'е, расширение для браузера и в общем и целом, я был крайне доволен миграцией.

Но в бочке меда, оказалась одна ложка дегтя — примерно через месяц после конфигурации и успешной работы, LogEntries / NewRelic в один голос закричали о том, что сервер поиска не отвечает. После логина на дешбоард Digital Ocean'a, я увидел письмо от поддержки, что сервер был приостановлен в связи с большим исходящим UPD трафиком, что скорее всего свидетельствовало о том, что сервер скомрометирован.

Читать полностью »

Синема, синема, си-не-ма… от тебя мы без ума

2014-08-01 в 8:43, admin, рубрики: android, android development, java, SSL, безопасность сайтов, Веб-разработка, информационная безопасность, кинематограф— Каждому своё. Будущее нас рассудит. В дорогу! Наш зритель ждёт нас.

Все началось очень хорошо, даже можно сказать замечательно. Город Барнаул получил долгожданную возможность посмотреть анонс фильмов через мобильное приложение в единственной сети кинотеатров. А самое главное делать бронирование и оплату билетов сидя дома на диване. К слову сказать, система покупки билетов существовала уже очень давно на сайте сети.

Итак, прочитав перед работой новость о том, что выпустили мобильное приложение, я уже планирую на какой фильм пойти на выходные с семьей воспользовавшись новым сервисом. Придя на работу, скачиваю приложение и получаю заставку минут на 5 и потом сообщение про ошибку сети. Как же так… По отзывам все у всех работает, а у меня что? Честно сказать не сразу догадался, пробовал и удалять и ставить заново, и только в последний момент попробовал отключить WiFi и запустить через 3G. Заработало! Все дело оказалось в WiFi сети предприятия, админ которой заботливо открыл только те порты, которые необходимы были для работы. Ну что ж — логично. Только немного странно. Зачем использовать нестандартный порт для приложения? Ведь использование WiFi на предприятиях популярно и для работников и для гостей. Тут то меня и зацепило…

Все цитаты и крылатые фразы взяты из фильма «Человек с бульвара Капуцинов».

Читать полностью »

Александр Жаров дал интервью для Ведомостей

2014-08-01 в 6:50, admin, рубрики: александр жаров, блокировки сайтов, веб-аналитика, интервью, информационная безопасность, Роскомнадзор, хостингПервый пошел

Глава Роскомнадзора по поводу блогеров и регулирования интернета. По ссылке приведено полное интервью.

В частности затронули темы распространения механизма блокировки сайтов, изначально направленного на защиту детей, на все большее количество тем, затронули блокировку сайта Навального и множество других вопросов.

И, конечно же, горячая тема — закон о блогерах:Читать полностью »

Старый трюк — работает всегда?

2014-07-31 в 22:34, admin, рубрики: windows, виртуализация, глупость, ИБ, информационная безопасность, облака, Облачные вычисления, старо как мирОблачный эмулятор Internet Explorer 9 в окне браузера Google Chrome

Предисловие

Эта история началась с того, что я искал эмулятор IE7/8/9 для проверки одного из веб проектов, мне нужно было проверить как IE9 реагирует на SSL сертификат.

Сайт то я проверил — все хорошо, и после чего я задал себе вопрос: а что будет если....? И да я не имею никакого отношения к компании выше.

Хакеры взломали анонимную сеть Tor

2014-07-31 в 15:59, admin, рубрики: Tor, анонимность, взлом, информационная безопасность, хакеры

C 30 января по 4 июля 2014 года анонимная сеть Tor подвергалась хакерским атакам. Согласно информации опубликованной на официальном сайте Tor Project, целью атаки могла являться деанонимизация пользователей анонимной сети.Читать полностью »

Открыта регистрация Официальных Блогеров™ в России

2014-07-31 в 14:13, admin, рубрики: Законодательство и IT-бизнес, информационная безопасность

На картинке изображено возможное ближайшее будущее*

Сегодня распахнул свои двери ресурс, который позволяет официально зарегистрировать свой сайт (или блог) в интернете.

Теперь каждый может официально зарегистрировать свой ресурс.

Но есть кое-что еще…

Читать полностью »

Как мы проверяем безопасность мобильных приложений, и почему это непросто. Безопасность в Яндексе

2014-07-31 в 12:11, admin, рубрики: android, Блог компании Яндекс, информационная безопасность, машинное обучение, яндексМеня зовут Юрий Леонычев. Я работаю в службе информационной безопасности Яндекса, где разрабатываю интересные сервисы, комбинирующие методы машинного обучения с анализом BigData. Как вы знаете, у Яндекса большое количество мобильных приложений. И если безопасностью наших веб-приложений мы занимаемся уже давно, то мобильным часто уделялось недостаточно внимания. Частично это было связано с тем, что мобильные приложения считались продолжением своих «больших» братьев, надстройками над WEB API.

Но с появлением мобильных платформ iOS и Android ситуация кардинально изменилась. Количество разрабатываемых нами приложений росло, сложность их возрастала, а некоторые из приложений стали отдельными крупными самостоятельными проектами. Кроме того, мы звпустили Яндекс.Store, где нам надо было проверять безопасность уже сторонних приложений.

Отсутствие уязвимостей как в приложениях Яндекса, так и в сторонних мы научились обеспечивать разными сопособами, в том числе и применив машинное обучение. О том, как у нас устроена работа в этом месте я и расскажу. Начну с того, как мы проверяем свои собственные приложения.

Читать полностью »

Анализ sms-бота для Android. Часть II

2014-07-30 в 20:43, admin, рубрики: pentestit, Блог компании PentestIT, информационная безопасность, реверс-инжинирингАнализ sms-бота для Android. Часть II

Вступление

Еще один бот под Android, рассылаемый по «красивым» номерам вида 8***1112233 и т.д. Смской приходит ссылка вида: «Посмотрите, что о Вас известно или Информация для владельца и т.д. названиесайта.ру/8***1112233»

Процесс вскрытия Android-приложений:

- Скачиваем APK-файл;

- Извлекаем файл манифеста;

- Декомпилируем приложение в читаемый исходный или байт-код;

- Анализируем манифест и код.

Джентльменский набор инструментов:

- Apktool – Используем для того чтобы вытащить манифест и ресурсы;

- Dex2jar – Декомпилируем APK-файл в байт-код;

- Jd-gui – Байт-код переводим в читабельный код.

КриптоИнсталлФест — конференция от Пиратской Партии и Роскомсвободы 2 августа в Москве

2014-07-30 в 13:19, admin, рубрики: bitcoin, crypto party, cryptography, Mesh-сети, информационная безопасность, МоскваПриглашаю всех посетить конференцию КриптоИнсталлФест, которая пройдет 2 августа в столице России, сразу после вступления в силу закона о блогерах. Эта конференция объединяет в себе сразу два мероприятия: Crypto Party и Linux InstallFest, а значит и будет в 2 раза интересней!

КриптоИнсталлФест — это практическая конференция, во время которой специалисты в области шифрования, юристы и технические специалисты ответят на следующие вопросы:

- Чем грозит новый закон о блогерах?

- Как обойти цензуру?

- Как себя обезопасить в сети и не попасть под закон об экстремизме?

- Почему свободное программное обеспечение лучше несвободного и как им пользоваться?

- Где хостить свой сайт?

В рамках конференции также пройдет Key Signing Party, видеосвязь с Руной Сандвик (сотрудник Tor Project) и воркшопы по установке СПО, программ для шифрования и помощь их освоении.

На мероприятии будут зачитаны доклады, касающиеся законодательства (от sardarbinyan), криптовалют, mesh-сетей (от reji), средств обхода цензуры (от Temych), проект по зеркалированию сайтов в darknet (от shara), и многие другие.Читать полностью »