Привет!

Пока мы разрабатывали продукты по кибербезопасности, на нас самих напали мошенники.

Привет!

Пока мы разрабатывали продукты по кибербезопасности, на нас самих напали мошенники.

Недавно я вернулся к мысли о возможности совершения битсквоттинга. В статье по ссылке эта тема рассматривается очень глубоко, поэтому здесь я объясню в очень общих чертах:

Когда вы пытаетесь получить доступ к сайту по его домену, этот домен хранится в памяти вашего компьютера, устройства и т.д. в структуре, выглядящей примерно так:

| 01110111 | 01101001 | 01101110 | 01100100 | 01101111 | 01110111 | 01110011 |

|---|---|---|---|---|---|---|

| w | i | n | d | o | w | s |

Теперь представим, что компьютер перегрелся, произошла вспышка на Солнце или космический луч (вполне реальная штука) инвертировал в компьютере значение одного бита.

| 01110111 | 01101000 | 01101110 | 01100100 | 01101111 | 01110111 | 01110011 |

|---|---|---|---|---|---|---|

| w | h | n | d | o | w | s |

О нет! Теперь в памяти хранится значение whndows.com, а не windows.com! Что же произойдёт, когда придёт время создания подключения к этому домену?

nslookup whndows.com

*** can’t find whndows.com: Non-existent domain

Домен не резолвится в IP-адрес!

Оказалось, что из 32 возможных доменных имён, находящихся в одной замене бита от windows.com, 14 имён были доступны для покупки! Это довольно редкий случай — обычно такие имена покупаются компаниями, например, Microsoft, чтобы предотвратить их использование в целях фишинга. Итак, я их купил. Все. Примерно за 126 долларов.

Читать полностью »

Новая методика взлома преодолевает проблему «джиттера сети», которая может влиять на успешность атак по сторонним каналам

Новая методика, разработанная исследователями Левенского университета (Бельгия) и Нью-Йоркского университета в Абу-Даби, показала, что злоумышленники могут использовать особенности сетевых протоколов для организации утечек конфиденциальной информации.

Эта методика под названием Timeless Timing Attacks, продемонстрированная в этом году на конференции Usenix, использует особенности обработки сетевыми протоколами одновременно выполняемых запросов для устранения одной из проблем удалённых атак по времени по сторонним каналам.

Читать полностью »

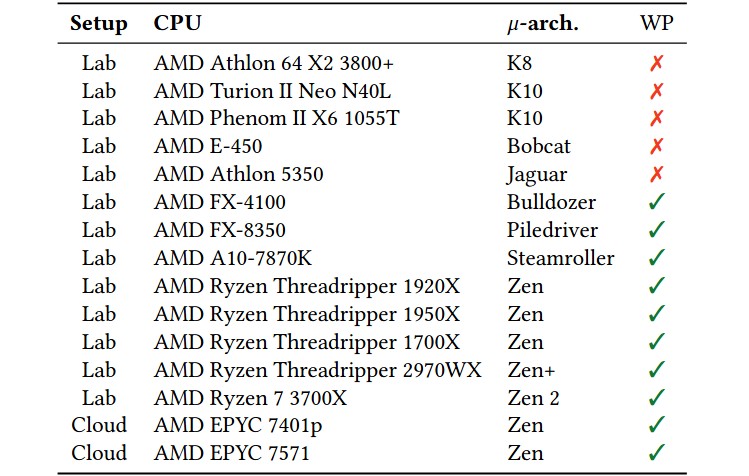

Таблица с протестированными процессорами AMD, галочкой отмечены экземпляры, в реализации системы предсказания канала кэша первого уровня которых были успешно выполнены атаки по сторонним каналам.

Согласно информации издания Tom's Hardware, исследователи из Грацского технического университета смогли реализовать два новых метода атак по сторонним каналам, манипулирующих утечками данных в процессе работы механизма предсказания каналов кэша первого уровня некоторых процессоров AMD.

Читать полностью »

Сегодня мой внешний IP был заблокирован в сервисе IVI с сообщением

Ваш ip-адрес идентифицируется как анонимный.

Пожалуйста, обратитесь к своему интернет-провайдеру. IP адрес <IP>.

Данные предоставлены maxmind.comПонятие «чёрный пиар» появилось в России, причём относительно недавно. Явление за достаточно непродолжительный срок успело прочно занять свою нишу и начать наводить ужас на политиков, блогеров, предпринимателей и все остальных конкурентоспособных людей, производящих собственный продукт.

На сегодняшний день чёрный пиар, организованный конкурентами или просто неприятелями, при помощи интернета за считанные дни (а в некоторых случаях и вовсе часы) находит свою целевую аудиторию, формируя общественное мнение о человеке или бренде.

При соблюдении ряда условий, опция фильтра $rewrite, внедренная в AdBlock, AdBlock Plus и uBlock с обновлением 3.2 от 17 июля 2018 года, позволяет выполнять произвольный код на отображаемой пользователю веб-странице, сообщается в блоге armin.dev.

Вот как описывается проблемная функция в самом патчноуте AdBlock:

В этом патче реализована новая опция фильтра

$rewrite, которая позволяет авторам списков фильтров предотвращать показ (в основном это касается видео) рекламных объявлений, которые ранее не могли быть заблокированы на ряде веб-сайтов.

Описываемая уязвимость затрагивает все три упомянутых блокировщика рекламы, суммарная аудитория которых превышает 100 млн пользователей. Использовать ее можно для атаки на любой веб-сервис, включая и не ограничиваясь, например, любым из ресурсов Google. Проблема носит повсеместный характер, то есть атака с одинаковой успешностью может быть проведена на любом популярном браузере и не зависит от его версии.

Уязвимость просуществовала почти 9 месяцев и была найдена только сейчас.

Читать полностью »

Данная статья завершает цикл публикаций, посвященных обеспечению информационной безопасности банковских безналичных платежей. Здесь мы рассмотрим типовые модели угроз, на которые ссылались в базовой модели:

ХАБРО-WARNING !!! Уважаемыее, это не развлекательный пост.

Спрятанные под катом 40+ страниц материалов призваны помочь в работе или учебе людям, специализирующимся на банковском деле или обеспечении информационной безопасности. Данные материалы являются конечным продуктом исследования и написаны в сухом официальном тоне. По сути это заготовки для внутренних документов по ИБ.Ну и традиционное — «применение сведений из статьи в противоправных целях преследуется по закону». Продуктивного чтения!

В начале этого года информационное пространство потрясли новости о Spectre и Meltdown — двух уязвимостях, использующих спекулятивное исполнение кода для получения доступа к памяти (статьи и переводы на эту тему на Хабре: 0, 1, 2, 3, 4, 5, 6, 7, 8 и в поиске можно найти еще десяток других). Примерно в тоже время, когда техническое сообщество активно обсуждало снижение производительности процессоров Intel и проблемы архитектуры современных процессоров в целом, которые и позволяют эксплуатацию подобных дыр, две группы исследователей независимо друг от друга стали внимательнее исследовать вопрос спекулятивного исполнения кода на процессорах Intel.

Как итог, обе группы пришли к тому, что использование этого вектора атаки позволяет не только получить доступ к кэшу процессора, но и считывать/изменять содержимое защищенных областей Intel SGX (1, 2), в расшифровке — Intel Software Guard Extensions. Таким образом еще более серьезной атаке подвержены новейшие чипы от Intel на архитектурах Sky Lake (шестое поколение) и Kaby Lake (седьмое и восьмое поколение). И все было бы не так печально, если бы SGX использовалась только системой, но к этим областям обращаются и пользовательские приложения.

Читать полностью »

Исследователи в области информационной безопасности из фирмы Armis сообщили на днях о том, что около 500 млн IoT-устройств подвержены атаке через перепривязку DNS. В ходе этой атаки злоумышленник привязывает устройство жертвы к вредоносному DNS, что в последующем позволяет проводить целый ряд операций. Так, атака позволяет в последующем запускать вредоносные процессы, собирать конфиденциальную информацию или использовать IoT-устройство в качестве промежуточного звена.

Если кратко, сама атака происходит по следующему сценарию: