С радостью приглашаем вас 7 и 8 марта в 19:00 (МСК) присоединиться к онлайн-трансляции запуска Visual Studio 2017! Где вы получите возможность не только сразу скачать новую версию любимого инструмента, но и вместе с нами отпраздновать 20 лет Visual Studio!

Архив за 06 марта 2017 - 3

Онлайн-трансляция запуска Visual Studio 2017

2017-03-06 в 13:49, admin, рубрики: .net, azure, launch, microsoft, Microsoft Azure, online, Visual Studio, visual studio 2017, Блог компании Microsoft21 компания, использующая блокчейн для аутентификации и управления идентификацией

2017-03-06 в 13:36, admin, рубрики: Wirex, аутентификация, Блог компании Wirex, блокчейн, децентрализованные системы, идентификация, Криптовалюты, приложения, сервисы, стартапы, электронное правительство Существует множество вариантов применения блокчейна вне финансовой сферы. Например, в области идентификации личности: цифровая идентичность, паспорта, электронное резидентство, свидетельства о рождении и браке, удостоверения личности, логины и пароли и так далее. Создавая цифровую идентичность на базе блокчейна, человек получает более эффективные инструменты управления персональными данными. Он может определять, кто будет ими владеть и иметь к ним доступ.

Существует множество вариантов применения блокчейна вне финансовой сферы. Например, в области идентификации личности: цифровая идентичность, паспорта, электронное резидентство, свидетельства о рождении и браке, удостоверения личности, логины и пароли и так далее. Создавая цифровую идентичность на базе блокчейна, человек получает более эффективные инструменты управления персональными данными. Он может определять, кто будет ими владеть и иметь к ним доступ.

Объединяя в себе принципы распределенного реестра и идентификации личности, цифровое ID может использоваться в качестве своеобразного «цифрового водяного знака». Такой «водяной знак» может присваиваться буквально каждой онлайн-транзакции, затрагивающей различные типы активов. Вот список компаний-первопроходцев, создающих решения на основе блокчейна для управления цифровой идентичностью и аутентификации. Все эти решения находят межотраслевое применение.

За несколько дней на выпуск MonsterBorg — самоходного шасси для робота, управляемого Raspberry Pi, собрано втрое больше средств, чем намечалось

2017-03-06 в 13:34, admin, рубрики: Новости, метки: новостиНа сайте Kickstarter недавно начался сбор средств на выпуск колесного шасси MonsterBorg. Четырехколесное шасси высокой проходимости с независимым приводом каждого колеса предназначено для создания робота, управляемого микрокомпьютером Raspberry Pi. Об интересе к разработке свидетельствует тот факт, что всего за несколько дней цель поставленная авторами проекта, была превышена в шесть раз.

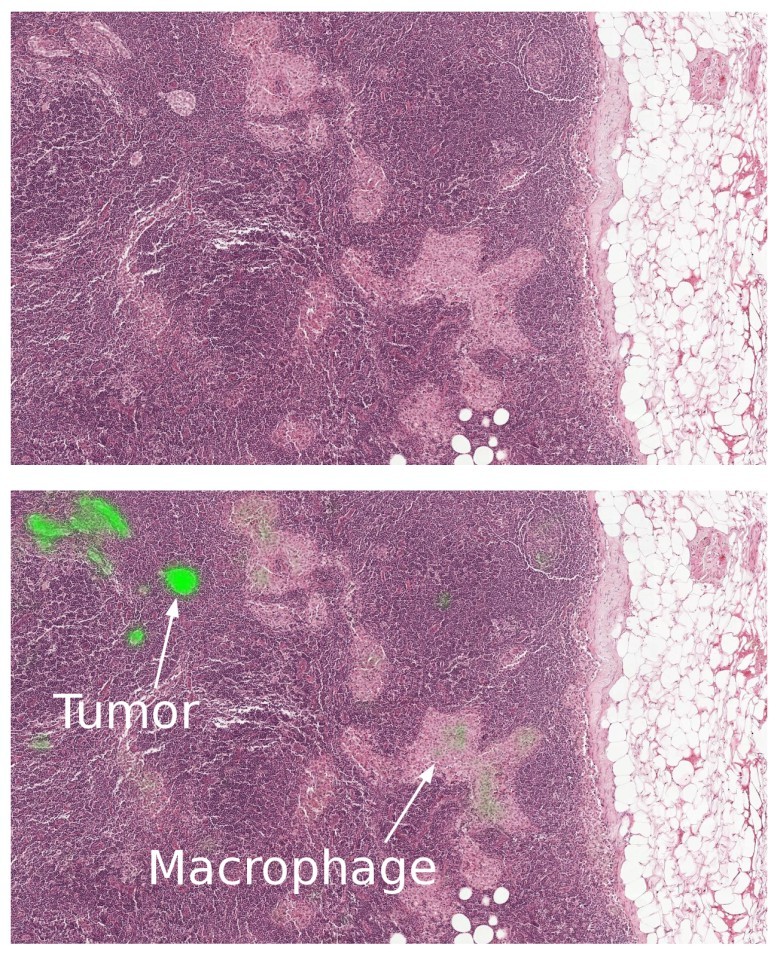

Нейросеть Inception спасает женские груди по гигапиксельным фотографиям

2017-03-06 в 13:13, admin, рубрики: GoogLeNet, inception, Биотехнологии, Здоровье гика, искусственный интеллект, Научно-популярное, рак груди, распознавание образовЛечение рака груди сильно зависит от того, на какой стадии находится болезнь. Чтобы понять стадию, проводится микроскопическое исследование образцов биопсии примыкающих лимфатических узлов (увеличение 40X). На некотором количестве слайдов 100 000 × 100 000 пикселей патолог внимательно ищет области раковых клеток, то есть метастазы. Это очень трудоёмкий процесс, доступный только опытному специалисту. К счастью, в последнее время на помощь врачам приходят системы машинного зрения. Компьютер сильно уступает человеку по специфичности, то есть точности выявления отрицательных образцов, но зато обогнал его по чувствительности, то есть точности выявления положительных образцов.

Читать полностью »

Как взламывают телеком-провайдеров: разбор реальной атаки

2017-03-06 в 13:01, admin, рубрики: Блог компании Positive Technologies, взлом, информационная безопасность, кейс, разбор, телекоммуникации, хакерыИзображение: Kevin Spencer | Flickr

Очень часто киберпреступники используют для взломов распространенные механики, а также недостатки защиты и уязвимости ИТ-систем. Этот тезис подтверждает этот тезис и пример одного из расследований атаки на телекоммуникационную компанию из Восточной Европы — о нем мы сегодня расскажем подробнее.Читать полностью »

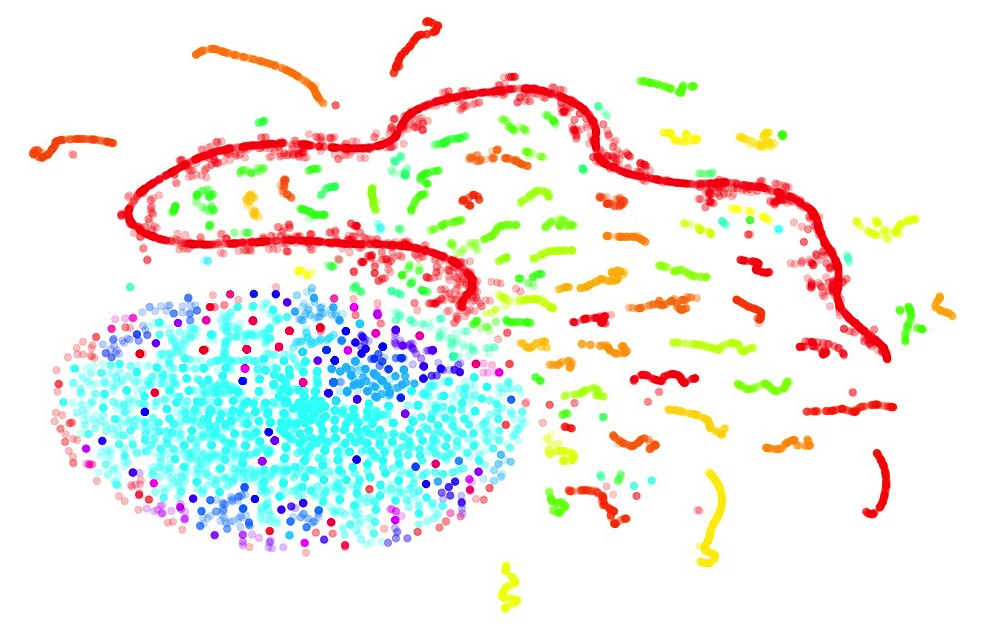

Открытый курс машинного обучения. Тема 2: Визуализация данных c Python

2017-03-06 в 12:58, admin, рубрики: data mining, data science, mlcourse_open, ods, plotly, python, seaborn, tsne, visualization, анализ данных, Блог компании Open Data Science, визуализация данных, машинное обучение

Привет всем, кто начал проходить курс! Новые участники, добро пожаловать! Второе занятие посвящено визуализации данных в Python. Сначала мы посмотрим на основные методы библиотек Seaborn и Plotly, затем поанализируем знакомый нам по первой статье набор данных по оттоку клиентов телеком-оператора и подглядим в n-мерное пространство с помощью алгоритма t-SNE.

Напомним, что к курсу еще можно подключиться, дедлайн по 1 домашнему заданию – 6 марта 23:59.

Сейчас статья уже будет существенно длиннее. Готовы? Поехали!

Я написал самую быструю хеш-таблицу

2017-03-06 в 12:54, admin, рубрики: c++, Алгоритмы, Анализ и проектирование систем, Блог компании Mail.Ru Group, высокая производительность, никто не читает теги, хеш-таблицы

В конце концов я должен был к этому прийти. Когда-то я опубликовал статью «Я написал быструю хеш-таблицу», а потом ещё одну — «Я написал ещё более быструю хеш-таблицу». Теперь я завершил работу над самой быстрой хеш-таблицей. И под этим я подразумеваю, что реализовал самый быстрый поиск по сравнению со всеми хеш-таблицами, какие мне только удалось найти. При этом операции вставки и удаления также работают очень быстро (хотя и не быстрее конкурентов).

Я использовал хеширование по алгоритму Robin Hood с ограничением максимального количества наборов. Если элемент должен быть на расстоянии больше Х позиций от своей идеальной позиции, то увеличиваем таблицу и надеемся, что в этом случае каждый элемент сможет быть ближе к своей желаемой позиции. Похоже, такой подход действительно хорошо работает. Величина Х может быть относительно невелика, что позволяет реализовать некоторые оптимизации внутреннего цикла поиска по хеш-таблице.

Если вы хотите только попробовать её в работе, то можете скачать отсюда. Либо пролистайте вниз до раздела «Исходный код и использование». Хотите подробностей — читайте дальше.

Исследование Gartner показало, что домашние «подключенные решения» остаются уделом энтузиастов

2017-03-06 в 12:45, admin, рубрики: Новости, метки: новостиВнедрение домашних «подключенных решений» находится на раннем этапе, когда интерес к новым технологиям проявляют только энтузиасты. К такому выводу пришли аналитики Gartner, которые провели соответствующее исследование с участием примерно 10000 пользователей в США, Великобритании и Австралии. Собранные сведения также свидетельствуют, что упомянутые решения пока есть только в каждом десятом хозяйстве.

Avito и CheckOut запланировали запуск доставки и оплаты от пользователя к пользователю

2017-03-06 в 12:33, admin, рубрики: checkout, e-commerce, Классифайды, логистика, Текучка, метки: avito., checkout, e-commerce, Классифайды, логистика, ТекучкаЮрий Палевич, директор по продукту компании CheckOut и руководитель проекта «Avito Доставка» сообщил, что сервисы перевезли первую покупку «от пользователя к пользователю» (C2C). Доска объявлений Avito одновременно и клиент CheckOut и мажоритарный совладелец этого агрегатора доставки. Изданию Oborot.ru Палевич объяснилЧитать полностью »

Проблема свайп-курка или Приступить к адаптации

2017-03-06 в 12:23, admin, рубрики: будущее здесь, дизайн, интерфейс, Научно-популярное, персонализация, юзабилитиЧто будет, если однажды дизайнеры создадут индивидуальные интерфейсы для всех существующих типов людей? Представим ситуацию, когда один и тот же сайт, интерфейс, веб-страница никогда не будут выглядеть одинаково, раз за разом адаптируясь под:

- день недели

- время суток

- курсы валют

- погодные условия

- историю прошлых кликов

- знак зодиака

- менструальный цикл

- текущий пульс и даже количество выпитого утром кофе.

Хорошо ли это будет, соответствует ли это самой эволюции человечества и ходу истории? Рассмотрим в данной статье.