Рубрика «информационная безопасность» - 4

Active Directory глазами Impacket

2023-07-11 в 9:00, admin, рубрики: active directory, impact, open source, ruvds_статьи, аудит безопасности, Блог компании RUVDS.com, информационная безопасность, Сетевые технологии

При аудите Windows-инфраструктур Impacket является швейцарским ножом, позволяя активно взаимодействовать с устройствами по сети, для которых проприетарным (родным или умолчательным) инструментом, конечно же, является, PowerShell. Но так уж сложилось, что использовать последний из-под Linux – не лучшая практика, с учётом имеющихся для этого open source решений. Будучи написанным на возлюбленном в IT-сообществе Python, Impacket оставляет только положительные эмоции от использования, а также информативные и полезные результаты, а в некоторых случаях позволяет и вовсе окончить аудит, став администратором домена. Целью статьи является показать возможности рассматриваемого программного обеспечения на примере реальной сети под управлением Active Directory, и подсветить наиболее сильные его стороны. Формат статьи – обзор входящих в его состав сценариев с практическими примерами, которые в наименьшей мере заимствуется из аналогичных иностранных публикаций. Статья носит обзорный ознакомительный характер, демонстрируя возможности применения Impacket, и адаптирована особенно для тех, кто в теме информационной безопасности, знаком с Windows Server не понаслышке, и при этом рассматриваемыми скриптами толком ещё не пользовался.

Читать полностью »

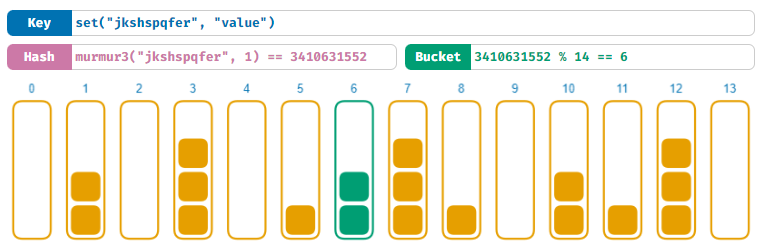

Как работает хэширование

2023-07-10 в 13:00, admin, рубрики: hashmap, murmur, ruvds_перевод, Алгоритмы, Блог компании RUVDS.com, информационная безопасность, кибербезопасность, Научно-популярное, Программирование, хэш-таблицы, хэш-функции, хэширование

Если вы программист, то пользуетесь хэш-функциями каждый день. Они применяются в базах данных для оптимизации запросов, в структурах данных для ускорения работы, в безопасности для защиты данных. Почти каждое ваше взаимодействие с технологией тем или иным образом включает в себя хэш-функции.

Хэш-функции фундаментальны и используются повсюду.

Но что же такое хэш-функции и как они работают?

В этом посте я собираюсь развенчать мифы вокруг этих функций. Мы начнём с простой хэш-функции, узнаем, как проверить, хороша ли хэш-функция, а затем рассмотрим реальный пример применения хэш-функции: хэш-таблицу.

Читать полностью »

Возвращаем 2007 год, или делаем Интернет без блокировок

2023-07-09 в 16:56, admin, рубрики: openvpn, vpn, информационная безопасность, маршрутизатор, Сетевые технологии, Софт, Социальные сети и сообществаКак известно, в 2007 году кроме того, что деревья были выше, а трава зеленей, еще и в Интернете не было особых ограничений - можно было открыть почти любой сайт и наслаждаться им. До ковровых блокировок Telegram оставалось ещё 10 лет... К сожалению, в наше время такой возможности уже нет. Причины тут всем известны, в частности, некоторые компании уже не предоставляют своих услуг в России.

Ключи Passkeys — начало постпарольной эпохи? Не так быстро…

2023-07-02 в 15:11, admin, рубрики: 2-Step Verification, 2SV, chrome, FIDO Alliance, Google, IT-стандарты, Passkeys, webauthn, Блог компании GlobalSign, браузеры, двухэтапная верификация, информационная безопасность, ключи доступа, мультимодальная аутентификация, пароли, парольные ключи, Разработка веб-сайтов

В мае 2023 года компания Google присоединилась к общему тренду отказа от паролей — и выкатила passkeys (ключи доступа), которые позволяют войти в аккаунт без пароля, а по пальцу, лицу, локальному пинкоду или аппаратному ключу. То есть авторизоваться в Google тем же методом, которым вы авторизуетесь в операционной системе (на смартфоне или ПК). Ранее об отказе от паролей заявила Microsoft.

По своей природе парольные ключи невозможно «потерять». Ими не может воспользоваться злоумышленник. Разработчики заявляют, что такие ключи надёжнее обычных паролей и даже надёжнее, чем 2FA через SMS, поскольку SMS легко перехватить.

Хотя некоторые говорят о начале постпарольной эпохи, всё-таки подобный оптимизм кажется слегка чрезмерным.

Читать полностью »

Угроза DoS — обсуждаем уязвимости протокола ICMP

2023-07-01 в 14:07, admin, рубрики: icmp, tcp, vas experts, Блог компании VAS Experts, информационная безопасность, протокол, уязвимостьТак, одно из слабых его мест — механизм перенаправления. С его помощью злоумышленники могут управлять маршрутизацией трафика. Разберём, в чем тут дело и как этому можно противодействовать.

Наследие

Анонимная сеть в 200 строк кода на Go

2023-07-01 в 4:39, admin, рубрики: Go, анонимные сети, децентрализованные сети, информационная безопасность, криптография, мессенджеры, ПрограммированиеВведение

Анонимность — великая штука. Высшее наслаждение. Это что-то, чего ты не можешь оценить до тех пор, пока не потеряешь.

(Билл Мюррей)

Реализации анонимных сетей всегда стремятся быть как можно проще, доступнее для понимания, как на теоретическом, так и на программном уровнях. Такие условия становятся необходимыми вследствие одного из основных принципов построения безопасных программ — чем проще объяснить, тем легче доказать. Но к сожалению теория часто может расходиться с практикой, и то, что легко объяснить в теории, может быть проблематично объяснять на коде.

Теорема об одурачивании людей или как не стоит верить уловкам маркетинга в безопасность приложений на примере Telegram

2023-06-28 в 1:58, admin, рубрики: анонимность, информационная безопасность, мессенджеры, приватностьВведение

С тех пор как безопасность приложений стала лишь видимостью, она начала очень хорошо продаваться за счёт отсутствия своего содержания и, как следствие, реальных затрат на своё обеспечение.

Начну пожалуй издалека. Конец 2017 года. Государство P начало блокировать мессенджер T. Упорно, длительно, забанив множество серверов со всего Интернета, оно оказалось неспособным воспрепятствовать работоспособности мессенджера T. В ходе своих безуспешных попыток, государство P чуть-ли не в поточном режиме свидетельствовало в своих же подконтрольных СМИЧитать полностью »