Рубрика «микросхема»

Возможно это провал: разгоняем до 400 герц

2025-10-24 в 13:41, admin, рубрики: LED, драйверы, Железо, микросхема, стартап, стартапы, транзисторНаше расследование: ищем отечественные микросхемы в «отечественных» счетчиках электроэнергии. Часть 4 и снова блогер…

2025-06-06 в 10:32, admin, рубрики: блогер, микросхемаХвалебное видео от Максима Горшенина про успехи GS Croup в импортозамещении послужило наводкой, благодаря которой мы провели вскрытие, и узнали, что в выпускаемых "отечественных" микросхемах Flash памяти GSN2516Y и GSN2517Y используются полупроводниковые кристаллы от серийных иностранных микросхем W25Q16 тайваньской компании WINBOND. Проследив кто потребляет эти псевдоотечественные микросхемы, мы нашли уже "отечественные" счетчики электроэнергииЧитать полностью »

Загадка чёрной капли

2024-10-10 в 9:01, admin, рубрики: chip on board, COB, glob top, ruvds_статьи, SoC, игровые консоли, картриджи консолей, корпусирование чипа, микросхема, микросхемы, микрочип, микроэлектроника, радиолюбительство, Часы, электроника

Как говорится, вместо тысячи слов: по изображению выше вы сразу поймёте, о чём пойдёт речь в статье — про чёрные «капли» на платах электронных устройств

Сейчас мы все знаем или хотя бы догадываемся, что это такое. Но были времена, когда мы не знали, что это такое. Было страшно, страшно интересно, что же это такое. Предлагаю вспомнить о тех счастливых доинтернетных временах и о простых детских забавах, когда жизнь была полна загадок, и никто из взрослых не мог подсказать и разъяснить то, с чем мы сталкивались впервые.Читать полностью »

Триггер — электронная ячейка памяти

2023-04-22 в 14:00, admin, рубрики: diy или сделай сам, ruvds_статьи, Блог компании RUVDS.com, КМОП-микросхема, логика, логические элементы, микросхема, микросхема 555, Научно-популярное, старое железо, триггеры, цифровая электроника, Электроника для начинающих

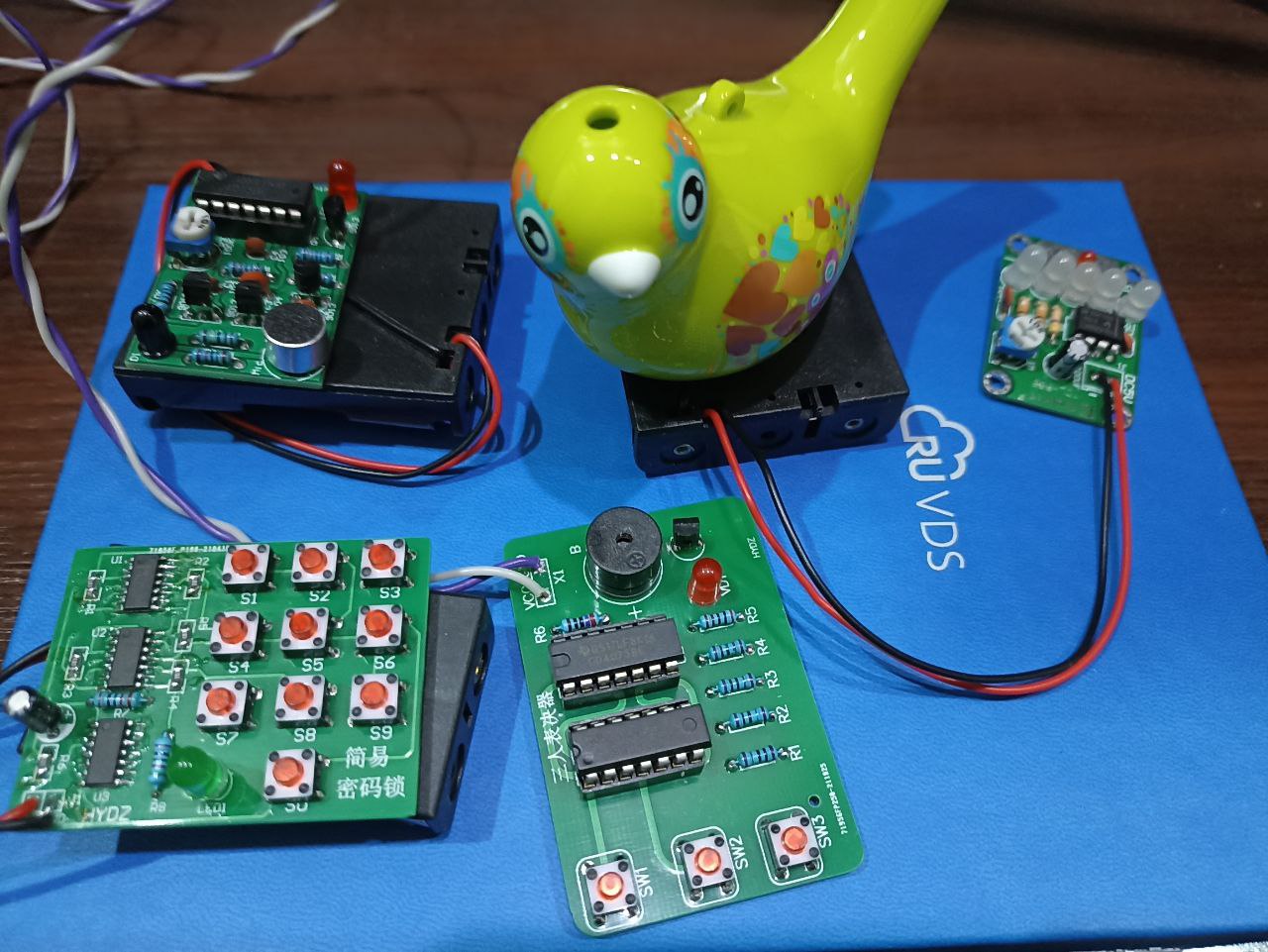

Привет! Продолжаем изучать микросхемы стандартной логики, позволяющие делать многие интересные и полезные вещи без микроконтроллеров, которые в последние годы подорожали и стали дефицитными.

Сегодня изучим и соберём четыре интересные схемы, первой из которых триггер пригодился бы, а в трёх остальных они имеются и являются основой. Это будут машина для голосования, дежурный светильник, светодиодная свечка и кодовый замок.

Читать полностью »

Интегральный таймер NE555 и его применение

2022-03-23 в 9:00, admin, рубрики: ne555, ruvds_статьи, Блог компании RUVDS.com, микросхема, схемотехника, таймер, триггер, Электроника для начинающих

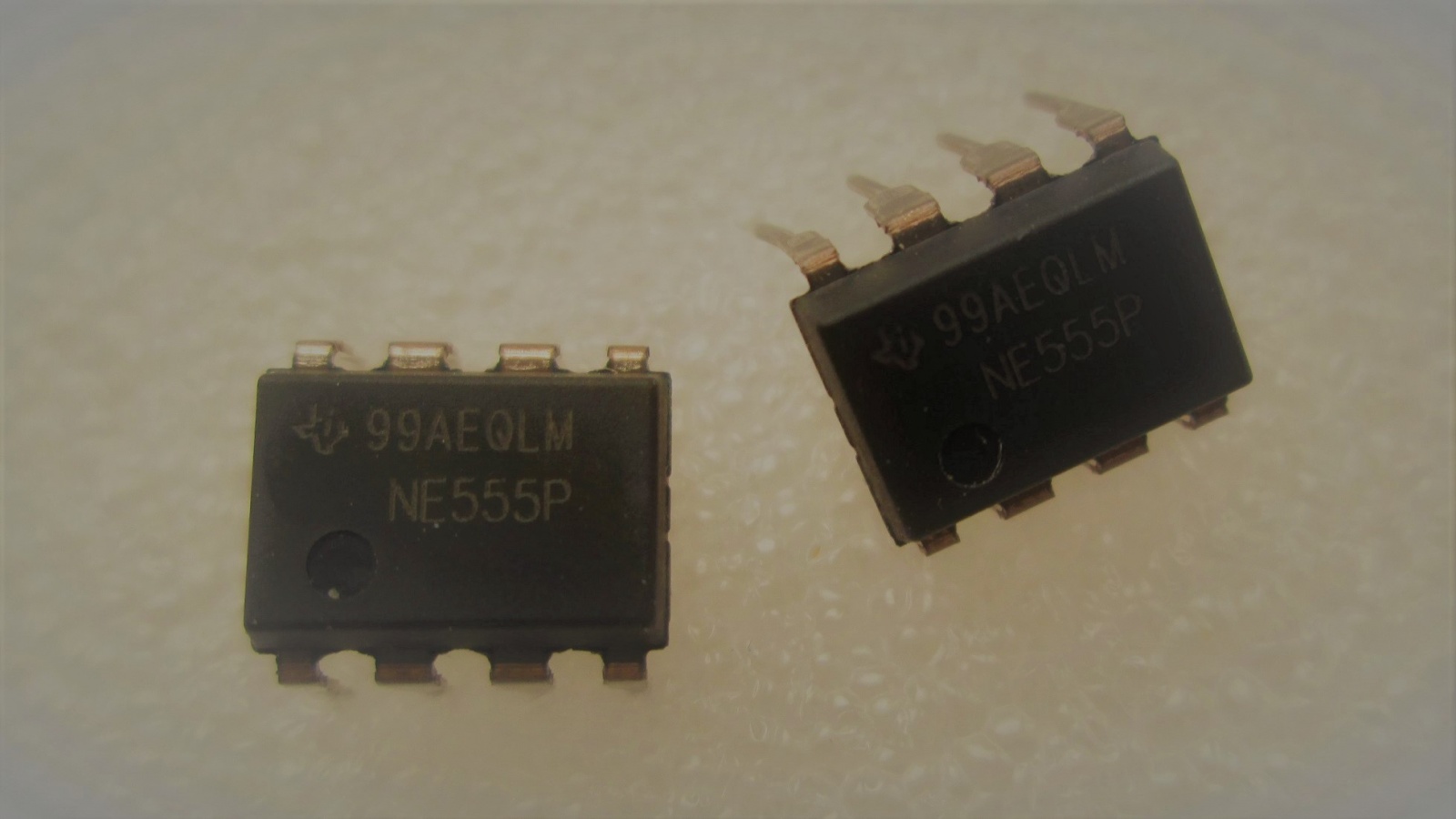

Когда в 1972 году началось производство микросхемы интегрального таймера NE555, никто не предполагал, что и через пятьдесят лет она не утратит популярности, а к названию таймера будут добавлять слово «легендарный».

В данной публикации мы разберём основные применения легендарного таймера 555 и аккуратно заглянем ему «под капот».

Читать полностью »

Собираем 8-битный компьютер: как уменьшить количество микросхем до шести

2020-03-26 в 7:30, admin, рубрики: Amethyst, apple II, atmega1284p, forth, ntsc, Блог компании VDSina.ru, микросхема, Научно-популярное, Производство и разработка электроники, схемотехника, Электроника для начинающих

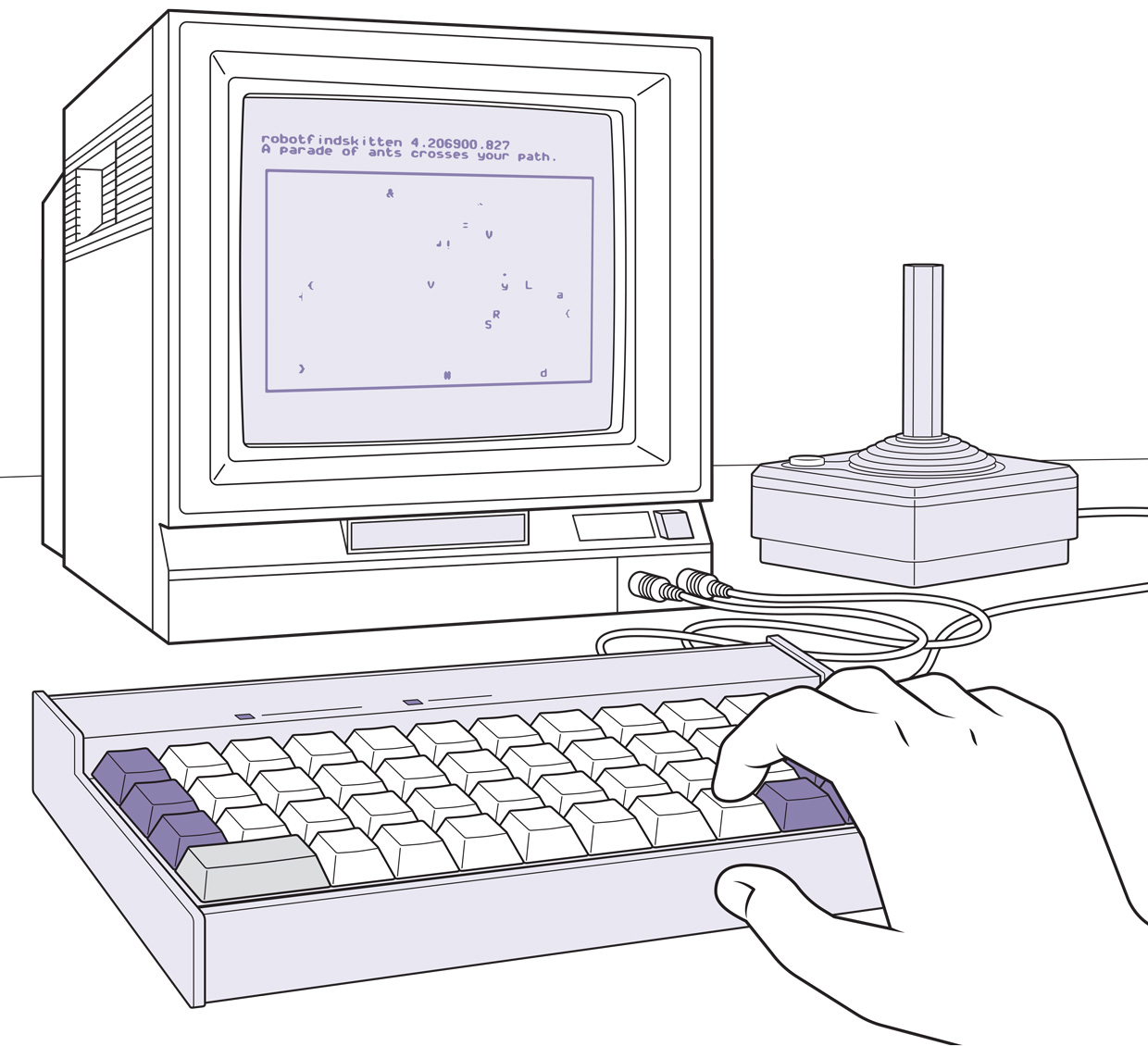

Сочетание старого трюка с кодированием цветов в NTSC и современного железа позволяет собрать на удивление работоспособную машину

В 8-битных системах есть что-то перманентно притягательное: вы можете собрать автономную систему, достаточно мощную, чтобы поддерживать адекватное взаимодействие с пользователем, но достаточно простую, чтобы собрать и запрограммировать её самостоятельно. Большинство современных 8-битных машин, созданных любителями, завязаны на классических процессорах, которые жили в золотой век домашних компьютеров 1980-х годов, когда в качестве дисплеев использовали миллионы телевизоров. Вначале была идея собрать свою машину на базе процессора Motorola 6809 из той же эпохи. Я пытался использовать как можно меньше микросхем, но несмотря на мои старания, мне всё ещё нужно было 13 дополнительных микросхем для работы с ОЗУ и последовательной передачи данных. Тогда я задумался: а что, если я использую более современный 8-битный процессор? Насколько сильно при этом я смогу снизить количество необходимых мне микросхем?

Читать полностью »

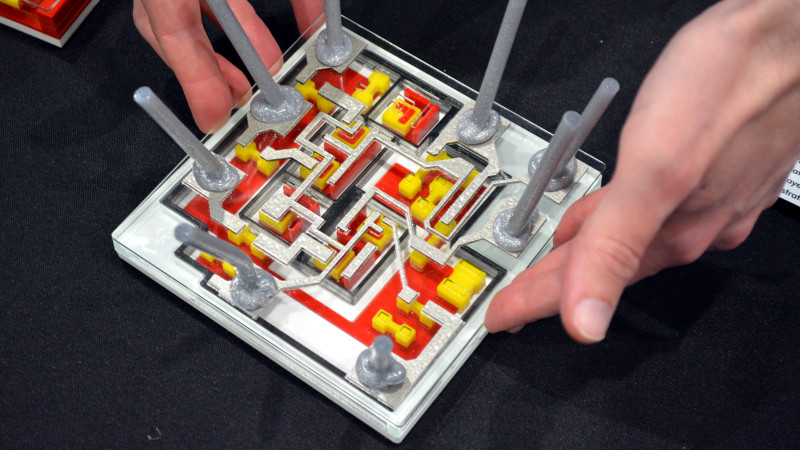

Наглядное пособие по устройству микросхемы

2019-05-23 в 4:05, admin, рубрики: diy или сделай сам, μl914, кремний, кристалл, микросхема, наглядное пособие, реверс-инжиниринг, схемотехника

Автора всегда восхищала работа микросхем. Как пластина, некоторые участки которой преднамеренно загрязнены, управляет электронами? И тут внезапно кто-то придумывает наглядное пособие, которое делает принцип действия микросхемы максимально понятным. Именно это произошло на ярмарке самодельщиков в области залива Сан-Франциско.Читать полностью »

Защита микросхем от реверс-инжиниринга и несанкционированного проникновения

2019-01-29 в 7:35, admin, рубрики: FIB, flash-память, SEM, защита данных, защита информации, Интернет вещей, лазеры, микроконтроллеры, микросхема, память, Производство и разработка электроники, Процессоры, реверс-инжиниринг, схемотехника

“CVAX — когда вы забатите довольно воровать настоящий лучший”.

Надпись, оставленная американскими инженерами для советских коллег в топологии микропроцессора.

Реверс-инжиниринг микросхем — головная боль производителей с самых первых лет существования микроэлектроники. Вся советская электроника в какой-то момент была построена на нем, а сейчас с гораздо большим размахом тем же самым занимаются в Поднебесной, да и не только в ней. На самом деле, реверс-инжиниринг абсолютно легален в США, Евросоюзе и многих других местах, с целью (цитирую американский закон) “teaching, analyzing, or evaluating the concepts or techniques embodied in the mask work or circuitry”.

Самое частое легальное применение реверс-инжиниринга — патентные и лицензионные суды. Промышленный шпионаж тоже распространен, особенно с учетом того, что электрические схемы (особенно аналоговые) часто являются ключевой интеллектуальной собственностью и редко патентуются — как раз для того, чтобы избежать раскрытия IP и участия в патентных судах в качестве обвиняющей стороны. Разумеется, оказавшись в ситуации, когда нужно защитить свою интеллектуальную собственность, не патентуя ее, разработчики и производители стараются придумать способы предотвращения копирования своих разработок.

Другое не менее (а то и более) важное направление защиты микросхем от реверс-инжиниринга — обеспечение безопасности информации, хранимой в памяти. Такой информацией может быть как прошивка ПЛИС (то есть опять-таки интеллектуальная собственность разработчика), так и, например, пин-код от банковской карты или ключ шифрования защищенной флэшки. Чем больше ценной информации мы доверяем окружающему миру, тем важнее защищать эту информацию на всех уровнях работы обрабатывающих ее систем, и хардварный уровень — не исключение. Читать полностью »