Статья имеет ознакомительный характер и предназначена для специалистов по безопасности, проводящих тестирование в рамках контракта. Автор не несет ответственности за любой вред, причиненный с применением изложенной информации. Распространение вредоносных программ, нарушение работы систем и нарушение тайны переписки преследуются по закону

Рубрика «xss»

О проблемах информационной безопасности и IT образования на примере HTML Academy

2022-07-04 в 11:46, admin, рубрики: htmlacademy, IT-образование, php, sql-инъекция, xss, взлом сайтов, информационная безопасность, Карьера в IT-индустрии, образование, обучение, Разработка веб-сайтов, Учебный процесс в IT

Меня всегда очень интересовала довольно грустная ситуация с языком РНР. Из неказистого шаблонного движка для веб-страничек, к середине 2010-х он вырос в мощный, современный и аккуратный язык программирования… в то время как практически все обучающие материалы в сети выставляют его всё тем же неуклюжим уродцем, который с огромным трудом, не соблюдая никаких стандартов, позволяет разве что сделать примитивную веб-страничку с кучей уязвимостей. Что, разумеется, уже давно совершенно не так. Поэтому когда на форуме РНР клуба появился пост о наборе "наставников" на курс по РНР в HTML Academy, я не раздумывая подал заявку. Чтобы посмотреть как с обстоит с этим дело на платных курсах, а так же по возможности поделиться своим опытом в этой области.

Что вам сказать? "Если хотите, чтобы вам и дальше нравилась колбаса, не берите экскурсию на мясокомбинат"

Изгнание гугляндекса из госвеба

2022-05-23 в 15:51, admin, рубрики: xss, веб-аналитика, гос. порталы, государство и интернет, информационная безопасность, прокуратура

Сайты госорганов начали избавляться от россыпи счетчиков и прочего кода, собирающего «аналитику» об их посетителях для третьих лиц. Почему государство выпинывает на мороз интернет-шпионов и причем тут кадровые перестановки в Генпрокуратуре?

Читать полностью »

Чем хороший программист отличается от плохого, или почему нужно выходить за рамки

2022-03-24 в 6:13, admin, рубрики: vulnerability, xss, информационная безопасность, ненормальное программирование, Программирование, Разработка веб-сайтов, уязвимость, хабра-папа, хабрахабр

Это будет моя самая короткая статья.

>">Когда-то я был молод и зелен и решал проблемы именно так, как их решают джуны. Алгоритм такой:

-

Узнать о проблеме

-

Локализовать проблему

-

Загуглить проблему и решение

Как я опять Хабр сломал

2022-03-17 в 9:54, admin, рубрики: vulnerability, xss, информационная безопасность, ненормальное программирование, Программирование, Разработка веб-сайтов, уязвимость, хабра-папа

Всегда хотел взломать Хабр. Мечта такая, но как-то руки не доходили. И вот, вдохновившись статьей о праведном взломе через iframe src , я, как и автор поста @Maxchagin, решил исследовать функционал Хабра на предмет уязвимостей.

Начать решил с нового редактора, рассуждая следующим образом: раз он новый, то и уязвимости там точно должны быть.

ФормулыЧитать полностью »

Неочевидные уязвимости онлайн сервисов. Часть первая

2021-06-16 в 13:03, admin, рубрики: Open Redirect, ruvds_статьи, xss, аудит безопасности, Блог компании RUVDS.com, информационная безопасность, облачные сервисы, сервисы, уязвимости, хостинг

Пожалуй, каждый второй программист хоть раз задумывался попробовать создать свой, если не стартап, то собственный онлайн сервис. Может быть, такой инструмент умел бы делать простые SEO-аудиты сайтов, помогал находить технические ошибки, упрощая жизнь вебмастерам или маркетологам.

А может быть, вы популярный хостинг? Хотите привлечь пользователей, используя около-тематический трафик — создаете онлайн сервис который смог бы заменить целые серверные утилиты — nslookup, dig, curl?! Звучит неплохо, но всё ли так хорошо с безопасностью пользователей?

Об интересных и неочевидных уязвимостях онлайн-сервисов поговорим под катом. Читать полностью »

Сайты региональных органов власти: всё ещё печальнее, чем у федералов

2020-12-06 в 18:17, admin, рубрики: cve-2016-2107, HTTPS, poodle, robot, ssl сертификаты, TLS, xss, Администрирование доменных имен, анализ трафика, безопасность данных, гос. порталы, государственные органы, доменные имена, доступ к информации, законодательство, информационная безопасность, региональные сайты, сайт, утечка данных

Вот мы и выпустили сводный доклад по итогам мониторинга сайтов высших органов власти регионов – «Надежность сайтов органов государственной власти субъектов Российской Федерации – 2020». Оценивали их с трех сторон: а) можно ли эти сайты считать официальными с точки зрения закона, б) обеспечивают ли они надежное HTTPS-соединение, и в) что и откуда они загружают, т.е. насколько потенциально уязвимы к XSS и как щедро сливают данные о своих посетителях третьим лицам?

По результатам исследования сайтов федеральных органов власти можно было догадаться, что на региональном уровне все окажется не лучше, но вот как и насколько, мы даже не догадывались.

Читать полностью »

Российские госсайты: посторонним вход разрешен

2020-08-27 в 11:32, admin, рубрики: xss, анализ трафика, безопасность данных, государственные сайты, информационная безопасность, сайт, утечка данных

В 2015 году мы задались вопросом: как на сайтах органов власти обстоят дела с загрузкой ресурсов из сторонних источников? А то XSS, утечка данных о посетителях и это все… Оказалось, очень даже обстоят: на 92% госсайтов об этом всем даже не задумывались и грузили все подряд – счетчики, шрифты, библиотеки JavaScript, виджеты, информеры, реклама… только что криптомайнеров не было (но это неточно).

Читать полностью »

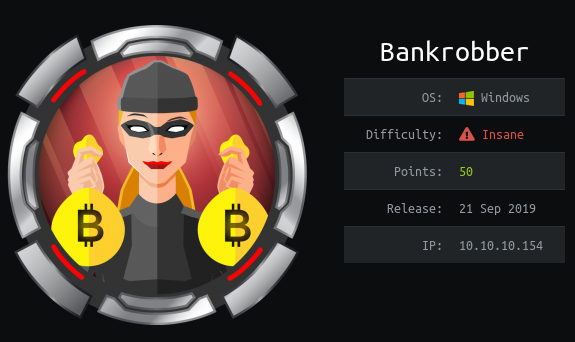

Hack The Box. Прохождение Bankrobber. XSS, SQL инъекция, CSRF, port forwarding

2020-03-09 в 8:13, admin, рубрики: csrf, ctf, hackthebox, HTB, pentest, port forwarding, pwntools, python, ralf_rt, xss, информационная безопасность

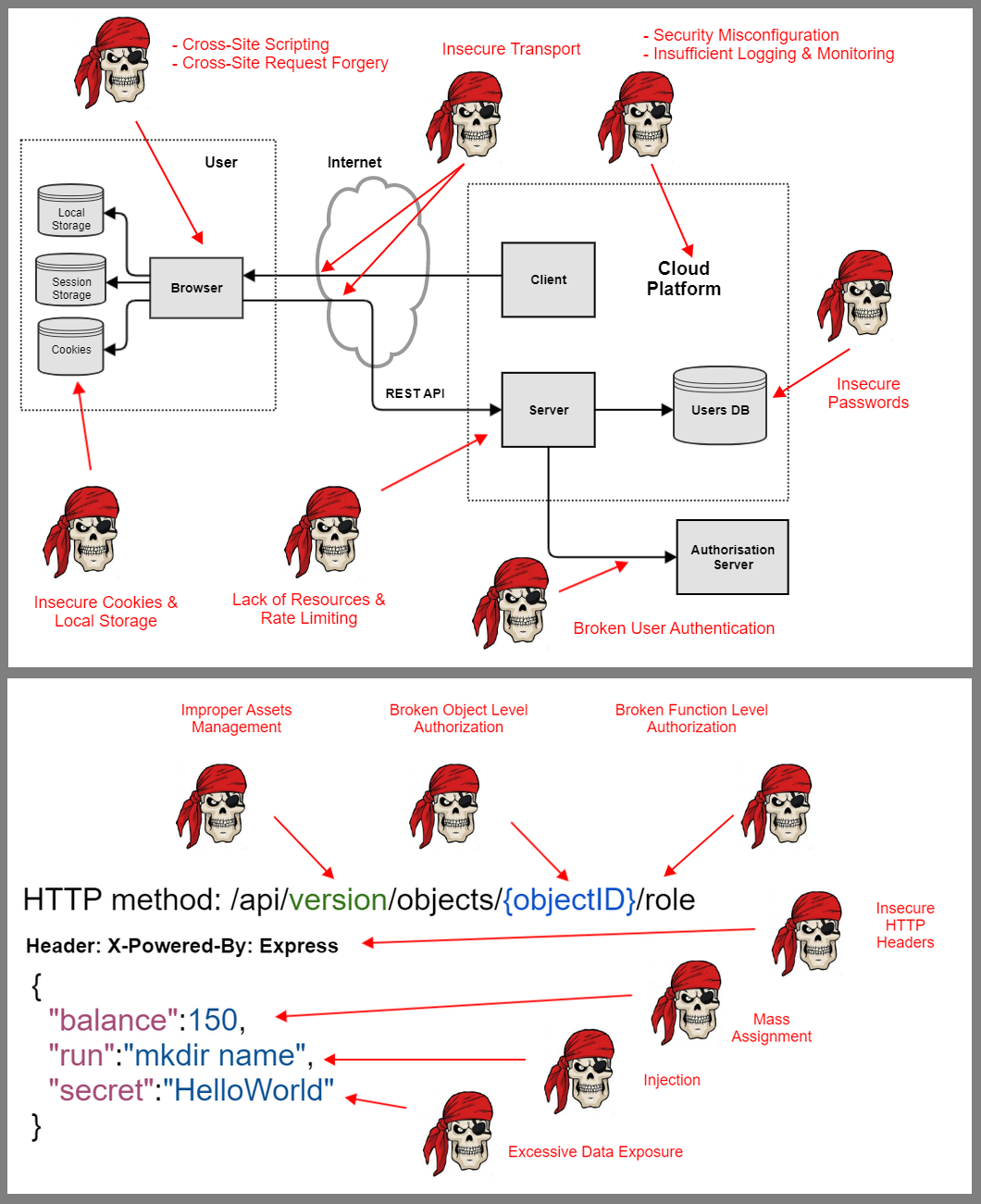

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье мы угоним куки администратора сайта через XSS, узнаем код с помощью SQL инъекции, получим шелл через форму выполнения команды с помощью XSS и CSRF, прокинем порт из Windows и побрутим PIN легенького приложения перевода средств с помощью pwntools.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ :)

- PWN;

- криптография (Crypto);

- cетевые технологии (Network);

- реверс (Reverse Engineering);

- стеганография (Stegano);

- поиск и эксплуатация WEB-уязвимостей.

Вдобавок к этому я поделюсь своим опытом в компьютерной криминалистике, анализе малвари и прошивок, атаках на беспроводные сети и локальные вычислительные сети, проведении пентестов и написании эксплоитов.

Читать полностью »